Ulaşılabilirlik analizi - Reachability analysis

Ulaşılabilirlik analizi bir çözümdür ulaşılabilirlik sorunu belirli dağıtık sistemler bağlamında. Mesaj alışverişi ile iletişim kuran belirli sayıda yerel varlıktan oluşan dağıtılmış bir sistem tarafından hangi küresel durumlara ulaşılabileceğini belirlemek için kullanılır.

Genel Bakış

Erişilebilirlik analizi, 1978 tarihli bir makalede, aşağıdakilerin analizi ve doğrulanması için sunulmuştur. iletişim protokolleri.[1]. Bu makale, Bartlett ve diğerleri tarafından yazılan bir makaleden esinlenmiştir. 1968 [2] hangi sundu alternatif bit protokolü protokol varlıklarının sonlu durum modellemesini kullanarak ve ayrıca daha önce açıklanan benzer bir protokolün bir tasarım kusuruna sahip olduğuna işaret etti. Bu protokol, Bağlantı katmanı ve belirli varsayımlar altında, ara sıra mesaj bozulması veya kaybı olmasına rağmen, kayıp veya çoğaltma olmaksızın doğru veri dağıtımını hizmet olarak sağlar.

Erişilebilirlik analizi için, yerel varlıklar durumlarına ve geçişlerine göre modellenir. Bir varlık, bir mesaj gönderdiğinde, alınan bir mesajı tükettiğinde veya yerel hizmet arayüzünde bir etkileşim gerçekleştirdiğinde durumunu değiştirir. Küresel durum n tane varlığa sahip bir sistemin [3] eyaletler tarafından belirlenir (i = 1, ... n) varlıkların ve iletişimin durumu . En basit durumda, iki varlık arasındaki ortam, geçiş halindeki (gönderilen ancak henüz tüketilmeyen) mesajları içeren zıt yönlerde iki FIFO kuyruğu tarafından modellenir. Erişilebilirlik analizi, varlıkların tüm olası durum geçiş sıralarını ve ulaşılan karşılık gelen küresel durumları analiz ederek dağıtılmış sistemin olası davranışını dikkate alır. [4].

Erişilebilirlik analizinin sonucu, ilk küresel durumdan erişilebilen dağıtılmış sistemin tüm küresel durumlarını ve yerel tarafından gerçekleştirilen tüm olası gönderme, tüketme ve hizmet etkileşimleri sıralarını gösteren küresel bir durum geçiş grafiğidir (erişilebilirlik grafiği olarak da adlandırılır). varlıklar. Ancak çoğu durumda bu geçiş grafiği sınırsızdır ve tam olarak keşfedilemez. Geçiş grafiği, protokolün genel tasarım kusurlarını kontrol etmek için kullanılabilir (aşağıya bakınız), fakat aynı zamanda, varlıklar tarafından servis etkileşimlerinin sıralarının sistemin global servis spesifikasyonu tarafından verilen gereksinimlere karşılık geldiğini doğrulamak için de kullanılabilir. [1].

Protokol özellikleri

Sınırlılık: Küresel durum geçiş grafiği, geçiş halinde olabilecek mesajların sayısı sınırlıysa ve tüm varlıkların sayı durumları sınırlandırılmışsa sınırlıdır. Sonlu durum varlıkları durumunda mesaj sayısının sınırlı kalıp kalmayacağı sorusu genel olarak karar verilemez [5]. Biri genellikle geçiş grafiğinin keşfini, geçiş halindeki mesajların sayısı belirli bir eşiğe ulaştığında keser.

Aşağıdakiler tasarım kusurlarıdır:

- Küresel kilitlenme: Tüm varlıklar bir mesajın tüketimini beklerse ve hiçbir mesaj aktarılmıyorsa, sistem küresel bir kilitlenme içindedir. Küresel kilitlenmelerin yokluğu, erişilebilirlik grafiğindeki hiçbir durumun küresel bir kilitlenme olmadığı kontrol edilerek doğrulanabilir.

- Kısmi kilitlenmeler: Bir kuruluş, bir mesajın tüketilmesini beklerse ve sistem, böyle bir mesajın geçişte olmadığı ve gelecekte ulaşılabilecek herhangi bir küresel durumda asla gönderilmeyeceği küresel bir durumdaysa, kilitli bir durumdadır. Böyle bir yerel olmayan mülk, gerçekleştirilerek doğrulanabilir model kontrolü ulaşılabilirlik grafiğinde.

- Belirtilmemiş resepsiyon: Bir varlık, tüketilecek bir sonraki mesajın mevcut durumunda varlığın davranış özelliği tarafından beklenmemesi durumunda belirtilmemiş bir alışa sahiptir. Bu koşulun yokluğu, erişilebilirlik grafiğindeki tüm durumlar kontrol edilerek doğrulanabilir.

Bir örnek

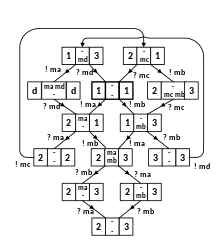

Örnek olarak, mesajları değiştiren iki protokol varlığının sistemini ele alıyoruz. anne, mb, mc ve md ilk diyagramda gösterildiği gibi birbiriyle. Protokol, ikinci diyagramda iki durum makinesi şeklinde verilen iki varlığın davranışı ile tanımlanır. İşte sembolü "!" mesaj göndermek anlamına gelir ve "?" alınan bir mesajı tüketmek anlamına gelir. Başlangıç durumları "1" durumlarıdır.

Üçüncü diyagram, bir küresel durum makinesi biçiminde bu protokol için erişilebilirlik analizinin sonucunu gösterir. Her küresel durumun dört bileşeni vardır: A protokolünün durumu (sol), B varlığının durumu (sağ) ve ortada geçiş halindeki mesajlar (üst kısım: A'dan B'ye; alt kısım: B'den A'ya ). Bu global durum makinesinin her geçişi, protokol öğesi A veya varlık B'nin bir geçişine karşılık gelir. Başlangıç durumu [1, - -, 1] 'dir (geçişte mesaj yok).

Bu örneğin sınırlı bir küresel durum uzayına sahip olduğu görülüyor - aynı anda geçiş halinde olabilecek maksimum mesaj sayısı ikidir. Bu protokol, [2, - -, 3] durumu olan global bir kilitlenmeye sahiptir. Mesaj tüketmek için durum 2'deki A'nın geçişi kaldırılırsa mbküresel devletlerde belirtilmemiş bir resepsiyon olacaktır [2, ma mb , 3] ve [2, - mb ,3].

Mesaj iletimi

Bir protokolün tasarımı, temeldeki iletişim ortamının özelliklerine, iletişim ortağının başarısız olma olasılığına ve bir varlık tarafından tüketim için bir sonraki mesajı seçmek için kullanılan mekanizmaya uyarlanmalıdır. Protokoller için iletişim ortamı Bağlantı düzeyi normalde güvenilir değildir ve hatalı alım ve mesaj kaybına izin verir (ortamın bir durum geçişi olarak modellenmiştir). İnternet IP hizmetini kullanan protokoller, sipariş dışı teslimat olasılığını da ele almalıdır. Daha yüksek seviyeli protokoller normalde oturum odaklı bir Taşıma hizmeti kullanır; bu, ortamın herhangi bir varlık çifti arasında güvenilir FIFO mesaj iletimi sağladığı anlamına gelir. Ancak, analizinde dağıtılmış algoritmalar, genellikle bazı varlıkların tamamen başarısız olma olasılığını hesaba katar, ki bu normalde (ortamdaki mesaj kaybı gibi) bir zaman aşımı beklenen bir mesaj gelmediğinde mekanizma.

Birkaç mesaj geldiğinde ve tüketime hazır olduğunda, bir işletmenin tüketim için belirli bir mesajı seçip seçemeyeceğine dair farklı varsayımlar yapılmıştır. Temel modeller aşağıdaki gibidir:

- Tek giriş kuyruğu: Her varlığın, gelen mesajların tüketilinceye kadar saklandığı tek bir FIFO kuyruğu vardır. Burada varlığın seçme gücü yoktur ve kuyruktaki ilk mesajı tüketmek zorundadır.

- Çoklu kuyruklar: Her varlığın, her iletişim ortağı için bir tane olmak üzere birden fazla FIFO kuyruğu vardır. Burada varlık, durumuna bağlı olarak bir sonraki giriş mesajının hangi kuyruktan (veya kuyruklardan) tüketilmesi gerektiğine karar verme olanağına sahiptir.

- Resepsiyon havuzu: Her varlığın, alınan mesajların tüketilinceye kadar saklandığı tek bir havuzu vardır. Burada varlık, durumuna bağlı olarak, daha sonra hangi tip mesajın tüketilmesi gerektiğine karar verme (ve henüz hiçbiri alınmadıysa bir mesajı bekleme) veya muhtemelen bir dizi mesaj türünden birini tüketme ( alternatiflerle uğraşın).

Belirtilmemiş resepsiyon sorununu tanımlayan orijinal belge [6]ve sonraki çalışmaların çoğu, tek bir giriş kuyruğu varsaydı [7]. Bazen belirtilmemiş resepsiyonlar bir yarış kondisyonu Bu, iki mesajın alındığı ve sıralarının tanımlanmadığı anlamına gelir (bu genellikle farklı ortaklardan geliyorsa durumdur). Bu tasarım kusurlarının çoğu, birden çok kuyruk veya alım havuzu kullanıldığında ortadan kalkar [8]. Alım havuzlarının sistematik kullanımıyla, ulaşılabilirlik analizi, kısmi kilitlenmeleri ve havuzda sonsuza kadar kalan mesajları (varlık tarafından tüketilmeden) kontrol etmelidir. [9]

Pratik sorunlar

Protokol modelleme kullanımı üzerine yapılan çalışmaların çoğu sonlu durum makineleri (FSM) dağıtılmış varlıkların davranışını modellemek için (ayrıca bkz. Sonlu durum makinelerini iletme ). Ancak bu model, mesaj parametrelerini ve yerel değişkenleri modellemek için yeterince güçlü değildir. Bu nedenle, aşağıdaki gibi diller tarafından desteklenenler gibi, sıklıkla sözde genişletilmiş FSM modelleri kullanılır. SDL veya UML durum makineleri. Ne yazık ki, bu tür modeller için erişilebilirlik analizi çok daha karmaşık hale geliyor.

Erişilebilirlik analizinin pratik bir sorunu, "durum uzay patlaması" olarak adlandırılan şeydir. Bir protokolün iki öğesinin her biri 100 duruma sahipse ve ortam, her yönde ikiye kadar olmak üzere 10 tür mesaj içerebilirse, erişilebilirlik grafiğindeki küresel durumların sayısı 100 x 100 x (10 x 10) x (10 x 10) 100 milyona eşittir. Bu nedenle, ulaşılabilirlik grafiğinde erişilebilirlik analizi ve model kontrolünü otomatik olarak gerçekleştirmek için bir dizi araç geliştirilmiştir. Sadece iki örnekten bahsediyoruz: SPIN model denetleyicisi ve için bir alet kutusu dağıtılmış süreçlerin yapımı ve analizi.

daha fazla okuma

- İletişim protokolleri

- Gerald Holzmann: Bilgisayar Protokollerinin Tasarımı ve Doğrulanması, Prentice Hall, 1991.

- G.v. Bochmann, D. Rayner ve C.H. West: Protokol mühendisliğinin tarihi üzerine bazı notlar, Computer Networks dergisi, 54 (2010), s. 3197–3209.

Referanslar ve notlar

- ^ a b Bochmann, G.v. "İletişim Protokollerinin Sonlu Durum Açıklaması, Bilgisayar Ağları, Cilt 2 (1978), sayfa 361-372". Alıntı dergisi gerektirir

| günlük =(Yardım) - ^ K.A. Bartlett, R.A. Scantlebury ve P.T. Wilkinson, Yarım çift yönlü bağlantılar üzerinden güvenilir tam çift yönlü iletim üzerine bir not, C.ACM 12, 260 (1969).

- ^ Not: Protokol analizi durumunda, normalde yalnızca iki öğe vardır.

- ^ Not: Bir mesajın bozulması veya kaybolması, mesajın durum geçişi olarak modellenmiştir. .

- ^ M.G. Guda, E.G.Manning, Y.T. Yu: İki sonlu durum makinesi arasındaki iletişimin ilerleyişi üzerine, doi

- ^ P. Zafiropulo, C. West, H. Rudin, D. Cowan, D. Brand: Towardsing and synthesizing protocols, IEEE Process on Communications (Cilt: 28, Sayı: 4, Nisan 1980)

- ^ Not: SAVE yapısı SDL mevcut durumda belirli mesaj türlerinin tüketilmemesi, ancak ileride işlenmek üzere kaydedilmesi gerektiğini belirtmek için kullanılabilir.

- ^ M.F. Al-hammouri ve G.v. Bochmann: Servis özelliklerinin gerçekleştirilebilirliği, Proc. Sistem Analizi ve Modelleme (SAM) konferansı 2018, Kopenhag, LNCS, Springer

- ^ C. Fournet, T. Hoare, S. K. Rajamani ve J. Rehof: Stuck-free Conformance, Proc. 16.Uluslararası Conf. Bilgisayar Destekli Doğrulama (CAV’04), LNCS, cilt. 3114, Springer, 2004