FEAL - FEAL

Bu makale genel bir liste içerir Referanslar, ancak büyük ölçüde doğrulanmamış kalır çünkü yeterli karşılık gelmiyor satır içi alıntılar. (Eylül 2015) (Bu şablon mesajını nasıl ve ne zaman kaldıracağınızı öğrenin) |

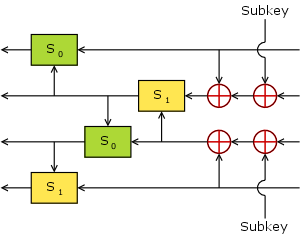

FEAL Feistel işlevi | |

| Genel | |

|---|---|

| Tasarımcılar | Akihiro Shimizu ve Shoji Miyaguchi (NTT) |

| İlk yayınlandı | 1987'de FEAL-4; 1990 yılında FEAL-N / NX |

| Şifre ayrıntısı | |

| Anahtar boyutları | 64 bit (FEAL), 128 bit (FEAL-NX) |

| Blok boyutları | 64 bit |

| Yapısı | Feistel ağı |

| Mermi | Başlangıçta 4, sonra 8, sonra değişken (önerilen 32) |

| En iyi halk kriptanaliz | |

| Doğrusal kriptanaliz FEAL-4'ü 5 ile kırabilir bilinen düz metinler (Matsui ve Yamagishi, 1992). Bir diferansiyel saldırı FEAL-N / NX'i 31'den az raundla kırar (Biham ve Shamir, 1991). | |

İçinde kriptografi, FEAL ( Hızlı veri Şifreleme Algoritması) bir blok şifreleme alternatif olarak önerildi Veri Şifreleme Standardı (DES) ve yazılımda çok daha hızlı olacak şekilde tasarlanmıştır. Feistel tabanlı algoritma ilk olarak 1987 yılında Akihiro Shimizu ve Shoji Miyaguchi itibaren NTT. Şifre, çeşitli biçimlere duyarlıdır. kriptanaliz ve keşfinde katalizör görevi görmüştür. diferansiyel ve doğrusal kriptanaliz.

FEAL'in birkaç farklı revizyonu yapıldı, ancak hepsi Feistel şifreleri ve aynı temel yuvarlak işlevi kullanır ve bir 64 bit blok. En eski tasarımlardan biri şimdi adlandırılıyor FEAL-4, dört mermi ve bir 64 bit anahtar.

Baştan beri FEAL-4 ile sorunlar bulundu: Bert den Boer, şifrenin ilk sunulduğu aynı konferansta yayınlanmamış bir sağrı oturumundaki bir zayıflık ile ilgili. Daha sonraki bir makale (den Boer, 1988) 100–10000 gerektiren bir saldırıyı anlatıyor seçili düz metinler ve Sean Murphy (1990), yalnızca 20 seçilmiş düz metin gerektiren bir gelişme buldu. Murphy ve den Boer'in yöntemleri, diferansiyel kriptanaliz.

Tasarımcılar tur sayısını ikiye katlayarak karşı çıktılar. FEAL-8 (Shimizu ve Miyaguchi, 1988). Ancak, sekiz turun da yetersiz olduğu ortaya çıktı - 1989'da Securicom konferansında, Eli Biham ve Adi Shamir (Miyaguchi, 1989) 'da bahsedilen şifreye farklı bir saldırıyı tanımladı. Gilbert ve Chassé (1990) daha sonra 10000 çift seçilmiş düz metin gerektiren diferansiyel kriptanalize benzer bir istatistiksel saldırı yayınladılar.

Buna yanıt olarak, tasarımcılar değişken yuvarlak bir şifre tanıttı, FEAL-N (Miyaguchi, 1990), kullanıcı tarafından "N" nin seçildiği durumda, FEAL-NX128 bitlik daha büyük bir anahtara sahip olan. Biham ve Shamir'in diferansiyel kriptanalizi (1991), hem FEAL-N hem de FEAL-NX'in N 31 için kapsamlı aramadan daha hızlı kırılabileceğini gösterdi. Daha sonraki saldırılar, doğrusal kriptanalizin öncüleri, bilinen düz metin varsayım, önce (Tardy-Corfdir ve Gilbert, 1991) ve sonra (Matsui ve Yamagishi, 1992), ikincisi bilinen 5 düz metinle FEAL-4'ü, 100 ile FEAL-6'yı ve 2 ile FEAL-8'i15.

1994 yılında Ohta ve Aoki, FEAL-8'e 2 gerektiren doğrusal bir kriptanalitik saldırı sundu.12 bilinen düz metinler.[1]

Ayrıca bakınız

Notlar

- ^ "S79: FEAL nedir?". X5.net. Alındı 2013-02-19.

Referanslar

- Eli Biham, Adi Shamir: Feal ve N-Hash'in Diferansiyel Kriptanalizi. EUROCRYPT 1991: 1–16

- Bert den Boer, Kriptanaliz, F.E.A.L., EUROCRYPT 1988: 293–299

- Henri Gilbert, Guy Chassé: FEAL-8 Kripto Sisteminin İstatistiksel Saldırısı. CRYPTO 1990: 22–33.

- Shoji Miyaguchi: FEAL Cipher Ailesi. CRYPTO 1990: 627–638

- Shoji Miyaguchi: FEAL-8 Cryptosystem ve Saldırı Çağrısı. CRYPTO 1989: 624–627

- Mitsuru Matsui, Atsuhiro Yamagishi: FEAL Şifresinin Bilinen Düz Metin Saldırısı için Yeni Bir Yöntem. EUROCRYPT 1992: 81–91

- Sean Murphy, FEAL-4'ün 20 Seçilmiş Düz Yazı ile Kriptanalizi. J. Kriptoloji 2(3): 145–154 (1990)

- A. Shimizu ve S. Miyaguchi, Hızlı veri şifreleme algoritması FEAL, Kriptolojide Gelişmeler - Eurocrypt '87, Springer-Verlag (1988), 267–280.

- Anne Tardy-Corfdir, Henri Gilbert: FEAL-4 ve FEAL-6'nın Bilinen Düz Metin Saldırısı. CRYPTO 1991: 172–181