Sinyal zekası - Signals intelligence

Sinyal zekası (SIGINT) dır-dir istihbarat toplama sinyalleri keserek iletişim İnsanlar arasında (iletişim zekası- kısaltılmış COMINT) veya doğrudan iletişimde kullanılmayan elektronik sinyallerden (elektronik istihbarat- kısaltılmış ELINT). Sinyal zekası bir alt küme nın-nin istihbarat toplama yönetimi.Gibi hassas bilgi sıksıktır şifreli, sinyaller istihbarat sırayla şunları içerir: kriptanaliz mesajları deşifre etmek için. Trafik analizi - kimin kime ve ne miktarda sinyal verdiğinin incelenmesi - bilgileri yeniden entegre etmek için de kullanılır.[kaynak belirtilmeli ]

Tarih

Kökenler

Elektronik müdahale, 1900'lerin başlarında ortaya çıktı. Boer savaşı 1899–1902. İngiliz Kraliyet donanması tarafından üretilen kablosuz setleri kurdu Marconi 1890'ların sonlarında gemilerinde ve İngiliz ordusu bazı sınırlı kablosuz sinyaller kullandı. Boers bazı kablosuz setleri yakaladı ve onları hayati iletimler yapmak için kullandı.[kaynak belirtilmeli ] O sırada ileten tek kişi İngilizler olduğundan, İngilizler tarafından yakalanan sinyallerin özel bir yorumuna gerek yoktu.[1]

Modern anlamda sinyal zekasının doğuşu, Rus-Japon Savaşı 1904–1905. Rus filosu 1904'te Japonya ile çatışmaya hazırlanırken, İngiliz gemisi HMS Diana yerleşik Süveyş Kanalı Tarihte ilk kez filonun seferber edilmesi için gönderilen Rus deniz kablosuz sinyalleri ele geçirildi.[2]

I.Dünya Savaşında Gelişme

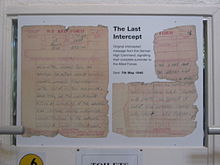

Boyunca Birinci Dünya Savaşı, istihbaratın yeni sinyal yöntemi olgunluğa ulaştı.[3] İletişimlerini düzgün bir şekilde koruyamama, ölümcül şekilde tehlikeye attı. Rus Ordusu onun içinde I.Dünya Savaşı'nda erken ilerleme ve Almanlar tarafından feci yenilgiye uğratıldılar. Ludendorff ve Hindenburg -de Tannenberg Savaşı. 1918'de Fransız önleme personeli, yeni gazetede yazılı bir mesaj yakaladı. ADFGVX şifresi tarafından şifrelenen Georges Painvin. Bu, Müttefiklere 1918 Alman'ı önceden uyarıyordu. Bahar Taarruzu.

Özellikle İngilizler, yeni ortaya çıkan sinyal istihbaratı ve şifre kırma alanında büyük bir uzmanlık geliştirdiler. Britanya savaş ilanında tüm Alman denizaltı kablolarını kesti.[4] Bu, Almanları ya İngiliz şebekesi üzerinden bağlanan ve dinlenebilen bir telgraf hattını ya da İngilizlerin daha sonra kesebileceği telsizi kullanmaya zorladı.[5] Tuğamiral Henry Oliver görevlendirilmiş Sör Alfred Ewing bir dinleme ve şifre çözme hizmeti kurmak için Amirallik; Oda 40.[5] Olarak bilinen bir müdahale hizmeti 'Y' hizmeti, ile birlikte Postane ve Marconi istasyonlar hızla büyüdü, İngilizlerin neredeyse tüm resmi Alman mesajlarını yakalayabileceği noktaya geldi.[5]

Alman filosu, her gün her geminin tam konumunu kablosuz olarak bildirme ve denizdeyken düzenli konum raporları verme alışkanlığındaydı. Cihazın normal çalışmasının kesin bir resmini oluşturmak mümkündü. Açık Deniz Filosu, savunma mayın tarlalarının nereye yerleştirildiğini ve gemilerin çalışmasının güvenli olduğu yerleri seçtikleri rotalardan anlamak. Normal modelde bir değişiklik görüldüğünde, hemen bir işlemin gerçekleşmek üzere olduğu sinyalini verdi ve bir uyarı verilebilirdi. Denizaltı hareketleri hakkında detaylı bilgi de mevcuttu.[5]

Vericinin yerini belirlemek için radyo alıcı ekipmanın kullanılması da savaş sırasında geliştirildi. H.J. Yuvarlak ~ için çalışmak Marconi, yön bulma radyo ekipmanı deneyleri yapmaya başladı. Fransa'daki ordu Mayıs 1915'e kadar, Amirallik Kuzey Denizi'ni geçen Alman denizaltılarını takip edebildi. Bu istasyonlardan bazıları Alman mesajlarını toplamak için 'Y' istasyonları olarak da görev yaptı, ancak Yön raporlarından gemilerin konumlarını çizmek için Oda 40 içinde yeni bir bölüm oluşturuldu.[5]

Oda 40, savaş sırasındaki çeşitli deniz çatışmalarında, özellikle de büyük Alman saldırılarını tespit etmede önemli bir rol oynadı. Kuzey Denizi. Dogger Bank savaşı Donanmanın gemilerini doğru yerde konumlandırmasına izin veren kesişmeler nedeniyle küçük bir kısımda kazanıldı.[6] Sonraki deniz çatışmalarında hayati bir rol oynadı. Jutland Savaşı İngiliz filosu onları durdurmak için gönderildi. Yön bulma yeteneği, Alman gemilerinin, denizaltılarının ve Zeplinler. Sistem o kadar başarılıydı ki, savaşın sonunda, savaş boyunca Alman kablosuz iletiminin toplamını içeren 80 milyondan fazla kelime, savaşın operatörleri tarafından durdurulmuştu. Y istasyonları ve şifresi çözüldü.[7] Ancak en şaşırtıcı başarısı şifre çözme Zimmermann Telgrafı, bir telgraf Washington üzerinden gönderdiği Alman Dışişleri Bakanlığı'ndan büyükelçi Heinrich von Eckardt içinde Meksika.

Savaş sonrası konsolidasyon

Önleme ve şifre çözmenin önemi savaş zamanı deneyiminin sağlam bir şekilde belirlediği için, ülkeler savaşlar arası dönemde bu göreve adanmış kalıcı ajanslar kurdular. 1919'da, Britanya Kabinesinin Gizli Servis Komitesi'nin başkanlık ettiği Lord Curzon, bir barış zamanı kod çözme ajansının kurulması önerildi.[8] Hükümet Kodu ve Cypher Okulu (GC&CS), "tüm Devlet daireleri tarafından kullanılan kodların ve şifrelerin güvenliği konusunda tavsiyede bulunan ve bunların sağlanmasına yardımcı olan" bir kamu işlevi olan ve aynı zamanda " yabancı güçler tarafından kullanılan şifreli iletişim yöntemleri ".[9] GC&CS resmi olarak 1 Kasım 1919'da kuruldu ve ilk şifresini 19 Ekim'de üretti.[8][10] 1940'a gelindiğinde GC&CS, 150'den fazla diplomatik kripto sistemiyle mücadele ederek 26 ülkenin diplomatik kodları ve şifreleri üzerinde çalışıyordu.[11]

ABD Şifreleme Bürosu 1919'da kuruldu ve bazı başarılar elde etti. Washington Deniz Konferansı 1921'de kriptanaliz yoluyla Herbert Yardley. Savaş Bakanı Henry L. Stimson 1929'da ABD Şifreleme Bürosunu "Beyler birbirlerinin postalarını okumazlar" sözleriyle kapattı.

Dünya Savaşı II

SIGINT kullanımının, Dünya Savaşı II. II.Dünya Savaşı'nda tüm İngiliz kuvvetleri için birleşik müdahale ve kriptanaliz çabası kod adı altında geldi "Ultra "dan yönetildi Hükümet Kodu ve Cypher Okulu -de Bletchley Parkı. Uygun şekilde kullanılmış, Alman Enigma ve Lorenz şifreleri neredeyse kırılamaz olmalıydı, ancak Alman kriptografik prosedürlerindeki kusurlar ve bunları gerçekleştiren personel arasında zayıf disiplin, Bletchley'in saldırılarını mümkün kılan güvenlik açıkları yarattı.

Bletchley'in çalışması, U-tekneler içinde Atlantik Savaşı ve İngiliz deniz zaferlerine Cape Matapan Savaşı ve North Cape Muharebesi. 1941'de Ultra, Kuzey Afrika çöl kampanyası General altında Alman kuvvetlerine karşı Erwin Rommel. General Efendim Claude Auchinleck Ultra olmasaydı, "Rommel kesinlikle Kahire'ye ulaşırdı" diye yazdı. "Ultra "şifreleri çözme hikayesinde öne çıkan SALAM Operasyonu, László Almásy misyonu çöl 1942'de Müttefik hatlarının arkasında.[12] Öncesinde Normandiya çıkarması Haziran 1944'teki D Günü'nde Müttefikler, Almanya'nın elli sekiz Batı cephesi tümeninin ikisi hariç tamamının yerini biliyordu.

Winston Churchill söylediği bildirildi Kral George VI: "General Menzies'in tüm cephelerde kullanılan gizli silahı sayesinde savaşı kazandık!" Müttefik Yüksek Komutan, Dwight D. Eisenhower, savaşın sonunda, Ultra'yı Müttefiklerin zaferine "belirleyici" olarak nitelendirdi.[13] İkinci Dünya Savaşı'nda İngiliz İstihbaratının resmi tarihçisi Sör Harry Hinsley, Ultra'nın savaşı "en az iki yıl ve muhtemelen dört yıl" kısalttığını savundu; ve Ultra'nın yokluğunda savaşın nasıl biteceği belirsiz.[14]

Teknik tanımlar

Amerika Birleşik Devletleri Savunma Bakanlığı "sinyal zekası" terimini şu şekilde tanımlamıştır:

- Tek tek veya birleşik olarak tüm iletişim istihbaratını (COMINT), elektronik istihbaratı (ELINT) ve yabancı enstrümantasyon istihbarat sinyalleri (FISINT), ancak iletildi.

- İletişim, elektronik ve yabancı enstrümantasyon sinyallerinden türetilen zeka.[15]

Geniş bir alan olan SIGINT'in birçok alt disiplini vardır. Bunlardan ikisi iletişim zekası (COMINT) ve elektronik zeka (ELINT).

Hedefleme

Bir toplama sistemi, belirli bir sinyali aramayı bilmelidir. Bu bağlamda "Sistem" birkaç nüansa sahiptir. Hedefleme, geliştirme sürecinin bir çıktısıdır toplama gereksinimleri:

- "1. İstihbarat kaynaklarının tahsisinde dikkate alınan bir istihbarat ihtiyacı. Savunma Bakanlığı bünyesinde bu toplama gereksinimleri, bilginin temel unsurları ve bir komutanın veya bir teşkilatın diğer istihbarat ihtiyaçları.

- "2. Bir istihbarat tüketicisinin temel bilgi unsurlarını ve diğer istihbarat ihtiyaçlarını karşılamak için istihbarat kaynaklarının (bir gereklilik olarak) uygun tahsisine karşı doğrulanan yerleşik bir istihbarat ihtiyacı."[15]

Birden çok, koordine edilmiş alıcı ihtiyacı

Birincisi, atmosferik koşullar, güneş lekeleri, hedefin iletim programı ve anten özellikleri ve diğer faktörler, belirli bir sinyal kesme sensörünün, coğrafi olarak sabit bir hedef ve bir rakip engellemeden kaçmak için hiçbir girişimde bulunmasa bile, ilgilenilen sinyali "duyabileceğine" dair belirsizlik yaratır. Müdahaleye karşı temel karşı önlemler arasında Radyo frekansı, polarizasyon ve diğer aktarım özellikleri. Önleme uçağı, bu tür karşı önlemlerle başa çıkmak için olası her frekans ve sinyal türü için antenler ve alıcılar taşımak zorunda kalırsa yerden kalkamaz.

İkinci olarak, vericinin konumunu bulmak genellikle SIGINT'in bir parçasıdır. Nirengi ve daha sofistike radyo konumu gibi teknikler varış zamanı yöntemler, farklı yerlerde birden fazla alım noktası gerektirir. Bu alıcılar konumla ilgili bilgileri merkezi bir noktaya veya belki de tümünün katıldığı dağıtılmış bir sisteme gönderir, böylece bilgiler ilişkilendirilebilir ve bir konum hesaplanabilir.

Önleme yönetimi

Bu nedenle modern SIGINT sistemleri, durdurma platformları arasında önemli iletişime sahiptir. Bazı platformlar gizli olsa bile, onlara nerede ve nasıl sinyal arayacaklarını söyleyen bir bilgi yayını var.[16] 1990'ların sonlarında geliştirilmekte olan bir Birleşik Devletler hedefleme sistemi olan PSTS, durdurucuların antenlerini düzgün bir şekilde hedeflemelerine ve alıcılarını ayarlamalarına yardımcı olan bilgileri sürekli olarak gönderir. Daha büyük önleme uçağı, örneğin EP-3 veya RC-135, bazı hedef analizleri ve planlama yapmak için yerleşik yeteneğe sahip, ancak diğerleri, örneğin RC-12 KORUMA tamamen yerin altındadır. GUARDRAIL uçakları oldukça küçüktür ve genellikle daha büyük uçakların stratejik / ulusal görevlere atanma eğiliminde olduğu taktik bir SIGINT gereksinimini karşılamak için üçlü birimler halinde çalışır.

Ayrıntılı hedefleme süreci başlamadan önce, birinin bir şey hakkında bilgi toplamanın bir değeri olduğuna karar vermesi gerekir. Sinyal istihbaratı koleksiyonunu büyük bir spor etkinliğinde yönlendirmek mümkün olsa da, sistemler büyük miktarda gürültüyü, haber sinyallerini ve belki de stadyumdaki duyuruları yakalayacaktır. Bununla birlikte, bir terörle mücadele örgütü küçük bir grubun, kısa menzilli lisanssız telsizleri kullanarak çabalarını koordine etmeye çalışacağına inanıyorsa, SIGINT'in bu tür telsizleri hedeflemesi makul olacaktır. Hedefleme, telsizlerin stadyumun neresinde bulunduğunu veya kullandıkları tam frekansı bilemez; bunlar, sinyal algılama ve yön bulma gibi sonraki adımların işlevleridir.

Hedefleme kararı verildikten sonra, kaynaklar sınırlı olduğundan, çeşitli durdurma noktalarının işbirliği yapması gerekir. Hedef ülke, radarlarını ve radyolarını bilinen üreticilerden satın aldığında veya onlara şu şekilde verildiğinde hangi durdurma ekipmanının kullanılacağını bilmek daha kolay hale gelir. askeri yardım. Ulusal istihbarat servisleri, kendi ülkeleri ve başkaları tarafından üretilen cihazların kütüphanelerini tutar ve ardından belirli bir ülke tarafından hangi ekipmanın satın alındığını öğrenmek için çeşitli teknikler kullanır.

Bilgisi fizik ve elektronik Mühendisliği ne tür ekipmanların kullanımda olabileceği sorununu daha da daraltır. Başka bir ülkenin sınırları dışında uçan bir istihbarat uçağı, mobil hava savunması tarafından kullanılacak kısa menzilli atış kontrol radarlarını değil, uzun menzilli arama radarlarını dinleyecektir. Başka bir ordunun ön saflarını izleyen askerler, diğer tarafın taşınabilir olması ve büyük antenleri olmayan telsizleri kullanacağını biliyor.

Sinyal algılama

Bir sinyal insan iletişimi olsa bile (örneğin bir radyo), istihbarat toplama uzmanlarının var olduğunu bilmesi gerekir. Yukarıda açıklanan hedefleme işlevi, bir ülkenin belirli bir frekans aralığında çalışan bir radara sahip olduğunu öğrenirse, ilk adım, bu tür bir radarın bulunduğu bir alanı bulmak için her yönde dinleyen bir veya daha fazla antene sahip hassas bir alıcı kullanmaktır. çalışıyor. Radarın bölgede olduğu bilindiğinde, bir sonraki adım yerini bulmaktır.

Operatörler ilgili yayınların olası frekanslarını biliyorlarsa, ilgili frekanslara önceden ayarlanmış bir dizi alıcı kullanabilirler. Bunlar, iletilen bilgiye eklenmeyen sinyallerin herhangi bir filtrelenmesinden önce, vericide üretilen güce (dikey eksen) karşı frekanstır (yatay eksen). Belirli bir frekansta alınan enerji, bir kayıt cihazını başlatabilir ve bir insanı, anlaşılırsa sinyalleri dinlemesi için uyarabilir (yani, COMINT). Frekans bilinmiyorsa, operatörler birincil veya yan bant kullanarak frekanslar izgesel çözümleyici. Spektrum analizöründen gelen bilgiler daha sonra alıcıları ilgili sinyallere ayarlamak için kullanılır. Örneğin, bu basitleştirilmiş spektrumda gerçek bilgi 800 kHz ve 1,2 MHz'dir.

Gerçek dünyadaki vericiler ve alıcılar genellikle yönlüdür. Soldaki şekilde, her bir ekranın, belirtilen yöne yönelik bir yönlü antene bağlı bir spektrum analizörüne bağlı olduğunu varsayın.

Müdahaleye karşı önlemler

Yayılmış spektrumlu iletişim bir elektronik karşı önlemler (ECCM) belirli frekansları aramayı yenme tekniği. Spektrum analizi, sıkışmayan veya kullanılmayan frekansları tanımlamak için farklı bir ECCM yöntemiyle kullanılabilir.

Yön bulma

Yön bulmanın en eski ve halen yaygın olan yolu, yönlü antenleri açıölçerler, böylece alıcıdan ilgilenilen sinyalin konumu boyunca bir çizgi çekilebilir. (Görmek HF / DF.) Tek bir noktadan vericiye pusula yönünü bilmek onu bulmaz. Gonyometri kullanılarak birden çok noktadan gelen yatakların bir harita üzerinde işaretlendiği yerlerde, verici, yatakların kesiştiği noktada yer alacaktır. Bu en basit durumdur; bir hedef, birden fazla vericiye sahip olarak, aynı sinyali farklı konumlardan vererek, kullanıcıları tarafından bilinen ancak görünüşte dinleyiciye rastgele bir şekilde açıp kapayarak dinleyicilerin kafasını karıştırmaya çalışabilir.

Sinyal yönünü bulmak için tek tek yönlü antenlerin manuel veya otomatik olarak döndürülmesi gerekir, bu sinyal kısa süreli olduğunda çok yavaş olabilir. Alternatiflerden biri Wullenweber dizi tekniği. Bu yöntemde, anten elemanlarının birkaç eşmerkezli halkası aynı anda sinyali alır, böylece en iyi yatak ideal olarak tek bir anten veya küçük bir set üzerinde net bir şekilde olacaktır. Kullanıcıları tarafından "fil kafesleri" olarak adlandırılan yüksek frekanslı sinyaller için Wullenweber dizileri çok büyüktür.

Ayarlanabilir yönlü antenlere veya Wullenweber gibi büyük çok yönlü dizilere bir alternatif, varış zamanı sinyalin birden çok noktada Küresel Konumlama Sistemi veya hassas zaman senkronizasyonuna sahip benzer bir yöntem. Alıcılar, büyük esneklik sağlayan yer istasyonlarında, gemilerde, uçaklarda veya uydularda olabilir.

Modern anti-radyasyon füzeleri vericilere girip saldırabilir; askeri antenler, vericinin kullanıcısına nadiren güvenli bir mesafede bulunur.

Trafik analizi

Konumlar bilindiğinde, çıkarımların çıkarılabileceği kullanım modelleri ortaya çıkabilir. Trafik analizi, bir dizi gönderici ve alıcı arasındaki bilgi akışından, bu göndericilerin ve alıcıların, aracılığıyla belirlenen konuma göre belirlenip belirlenmediğinden, çizim modellerinin disiplinidir. yön bulma, mesajdaki muhatap ve gönderen kimlik bilgileriyle veya hatta MASINT "parmak izi" vericileri veya operatörleri için teknikler. Gönderen ve alıcı dışındaki mesaj içeriği, trafik analizi yapmak için gerekli değildir, ancak daha fazla bilgi yardımcı olabilir.

Örneğin, belirli bir tür telsizin yalnızca tank birimleri tarafından kullanıldığı biliniyorsa, konum kesin olarak yön bulmayla belirlenmese bile, bir tank biriminin sinyalin genel alanında olduğu varsayılabilir. Vericinin sahibi, birinin dinlediğini varsayabilir, bu nedenle diğer tarafın gerçek tanklara sahip olduğuna inanmasını istediği bir alana tank radyoları kurabilir. Bir parçası olarak Quicksilver Operasyonu, bir bölümü aldatma Avrupa istilası için plan Normandiya Savaşı radyo yayınları, hayali devletin karargahını ve alt birimlerini simüle etti. Birinci Birleşik Devletler Ordusu Grubu (FUSAG), komuta eden George S. Patton Alman savunmasını asıl işgalin başka bir yere gelmek olduğunu düşündürmek için. Aynı şekilde, Japon uçak gemilerinden gelen sahte radyo yayınları, Pearl Harbor Savaşı Japon yerel sularından yapıldı, saldıran gemiler ise sıkı bir radyo sessizliği altında hareket etti.

Trafik analizinin insan iletişimine odaklanmasına gerek yoktur. Örneğin, bir radar sinyalinin sıralaması, ardından hedefleme verilerinin değiş tokuşu ve bir onay ve ardından topçu ateşi gözlemlenirse, bu otomatik bir karşı batarya sistemini tanımlayabilir. Seyir işaretlerini tetikleyen bir radyo sinyali, düşük profilli olması amaçlanan bir uçak pisti veya helikopter pisti için inişe yardımcı bir sistem olabilir.

Kalıplar ortaya çıkıyor. Sabit bir karargahtan gelen belirli özelliklere sahip bir radyo sinyalini bilmek, belirli bir birimin yakında normal üssünden çıkacağını kuvvetle düşündürür. Mesajın içeriğinin hareketin sonucunu çıkarması için bilinmesi gerekmez.

Trafik analizi biliminin yanı sıra bir sanat var. Uzman analistler, neyin gerçek neyin aldatıcı olduğuna dair bir fikir geliştirirler. Harry Kidder,[17] örneğin, SIGINT'in gizli perdesinin arkasına gizlenmiş bir yıldız olan II.Dünya Savaşı'nın yıldız kriptanalistlerinden biriydi.[18]

Elektronik savaş düzeni

Bir elektronik savaş düzeni (EOB), bir ilgi alanındaki SIGINT yayıcıları tanımlamayı, coğrafi konumlarını veya hareketlilik aralığını belirlemeyi, sinyallerini karakterize etmeyi ve mümkünse daha geniş organizasyonel işleyişteki rollerini belirlemeyi gerektirir. savaş düzeni. EOB hem COMINT hem de ELINT'i kapsar.[19] Savunma İstihbarat Teşkilatı konuma göre bir EOB tutar. Ortak Spektrum Merkezi (JSC) Savunma Bilgi Sistemleri Ajansı bu konum veritabanını beş teknik veritabanıyla tamamlar:

- FRRS: Frekans Kaynak Kayıt Sistemi

- BEI: Arka Plan Çevre Bilgileri

- SCS: Spektrum Sertifikasyon Sistemi

- EC / S: Ekipman Özellikleri / Alan

- TACDB: isimlendirmeye göre sıralanmış, her bir platformun C-E ekipmanına bağlantılar içeren, her ekipman parçası için parametrik verilere bağlantılar, askeri birim listeleri ve her birim tarafından kullanılan ekipmanla bunların alt birimlerine bağlantılar içeren platform listeleri.

Örneğin, birkaç ses vericisi, bir tank taburunda veya tank ağırlıklı görev gücünde komuta ağı (yani, üst komutan ve doğrudan raporlar) olarak tanımlanabilir. Başka bir verici grubu, aynı birim için lojistik ağı belirleyebilir. ELINT kaynaklarının bir envanteri, orta - ve uzun mesafe belirli bir alandaki karşı topçu radarları.

Sinyal istihbarat birimleri, EOB'deki, düşman birim hareketini, komuta ilişkilerindeki değişiklikleri ve kabiliyette artış veya azalışları gösterebilecek değişiklikleri belirleyecektir.

COMINT toplama yönteminin kullanılması, istihbarat görevlisinin birkaç düşman birimi arasında trafik analizi ve içerik analizi yoluyla elektronik bir savaş düzeni oluşturmasını sağlar. Örneğin, aşağıdaki mesajlar ele geçirildiyse:

- U1'den U2'ye, X kontrol noktasına ilerlemek için izin istiyor.

- U2 - U1, onaylandı. lütfen varışta bildirin.

- (20 dakika sonra) U1'den U2'ye, tüm araçlar X kontrol noktasına ulaştı.

Bu sekans, savaş alanında iki birim olduğunu, birim 1'in hareketli olduğunu, birim 2'nin ise daha yüksek bir hiyerarşik düzeyde, belki de bir komuta noktasında olduğunu gösterir. Ünite 1'in bir araçla her 20 dakikada bir uzaktaki bir noktadan diğerine hareket ettiği de anlaşılabilir. Bunlar belirli bir süre boyunca düzenli raporlarsa, bir devriye düzeni ortaya çıkarabilirler. Yön bulma ve radyo frekansı MASINT trafiğin aldatma olmadığını doğrulamaya yardımcı olabilir.

EOB oluşturma süreci aşağıdaki şekilde bölünmüştür:

- Sinyal ayırma

- Ölçüm optimizasyonu

- Veri Füzyonu

- Ağ oluşturma

Farklı sinyalleri savaş alanındaki farklı vericilere ayırmak için, yakalanan spektrumun ve her sensörden yakalanan sinyallerin ayrılması son derece kısa bir süre içinde gerçekleştirilmelidir. Ayırma işleminin karmaşıklığı, aktarım yöntemlerinin karmaşıklığına bağlıdır (örn. atlama veya zaman bölmeli çoklu erişim (TDMA)).

Her sensörden veri toplayarak ve kümelendirerek, sinyallerin yön ölçümleri optimize edilebilir ve bir standardın temel ölçümlerinden çok daha doğru sonuçlar alınabilir. yön bulma sensörü.[20] Sensörün çıktı verilerinin daha büyük örneklerini neredeyse gerçek zamanlı olarak hesaplayarak, geçmiş sinyal bilgileriyle birlikte daha iyi sonuçlar elde edilir.

Veri füzyonu, aynı sensörden gelen farklı frekanslardan veri örneklerini ilişkilendirir, "aynı" yön bulma veya radyofrekans MASINT. Bir yayıcı mobil ise, tekrar eden bir hareket modelini keşfetmekten başka yön bulma, bir sensörün benzersiz olup olmadığını belirlemede sınırlı değere sahiptir. Bireysel vericiler ve antenler benzersiz yan loblara, kasıtsız radyasyona, darbe zamanlamasına vb. Sahip olabileceğinden MASINT daha bilgilendirici hale gelir.

Ağ kurmaveya yeterli bir süre boyunca bir hedef bölgedeki yayıcıların (iletişim vericilerinin) analizi, bir savaş alanının iletişim akışlarının oluşturulmasını sağlar.[21]

İletişim Zekası

COMINT (İletişim İstihbaratı), yabancı iletişimlerin kesilmesinden türetilen mesajlar veya ses bilgileriyle ilgilenen bir sinyal istihbaratı alt kategorisidir. COMINT, daha geniş istihbarat disiplinleri hakkında konuşurken kafa karışıklığına neden olabilen SIGINT olarak adlandırılır. Birleşik Devletler Genelkurmay Başkanları "Hedeflenen alıcılar dışındaki kişiler tarafından yabancı iletişimlerden elde edilen teknik bilgi ve istihbarat" olarak tanımlar.[15]

İnsanlar arasındaki iletişim olarak tanımlanan COMINT, aşağıdakilerin bir kısmını veya tamamını ortaya çıkaracaktır:

- Kim iletiyor

- Bulundukları yerde ve verici hareket ediyorsa, rapor konuma göre sinyalin bir grafiğini verebilir.

- Eğer biliniyorsa, vericinin organizasyonel işlevi

- İletim zamanı ve süresi ve eğer periyodik bir iletim ise program

- İletimlerinin frekansları ve diğer teknik özellikleri

- İletim şifreli olup olmadığı ve şifresi çözülebilir mi. Ya orijinal olarak iletilen bir açık metni kesmek veya kriptanaliz yoluyla elde etmek mümkünse, iletişim dili ve bir çeviri (gerektiğinde).

- Adresler, eğer sinyal genel bir yayın değilse ve adresler mesajdan alınabiliyorsa. Bu istasyonlar aynı zamanda COMINT (ör., Mesajın bir onayı veya bir yanıt mesajı), ELINT (ör., Bir navigasyon işaretinin etkinleştirilmesi) veya her ikisi olabilir. Bir adres veya başka bir tanımlayıcıdan ziyade veya bunlara ek olarak, yanıtlayanın konumu ve sinyal özellikleri hakkında bilgi olabilir.

Ses kesişimi

Temel bir COMINT tekniği, genellikle radyo üzerinden ama muhtemelen telefonlardan veya telefonlardan "sızan" sesli iletişimleri dinlemektir. Sesli iletişim şifrelenmişse, trafik analizi yine de bilgi verebilir.

İkinci Dünya Savaşı'nda, güvenlik için Amerika Birleşik Devletleri, Kızılderili gönüllü iletişimcilerini kullandı. kod konuşmacıları gibi dilleri kimler kullandı? Navajo, Komançi ve Choctaw Bu, ABD'de bile birkaç kişi tarafından anlaşılabilir. Bu nadir dillerde bile, kod konuşmacıları özel kodlar kullandılar, bu nedenle bir "kelebek" belirli bir Japon uçağı olabilirdi. İngiliz kuvvetleri, Galce aynı nedenle hoparlörler.

Modern elektronik şifreleme, orduların belirsiz diller kullanma ihtiyacını ortadan kaldırırken, bazı grupların etnik gruplarının dışından çok az kişinin anlayabileceği nadir lehçeleri kullanması muhtemeldir.

Metin dinleme

Mors kodu müdahalesi bir zamanlar çok önemliydi ama Mors kodu Muhtemelen özel harekat kuvvetleri tarafından kullanılmasına rağmen, telgraf batı dünyasında artık modası geçmiş durumda. Ancak bu tür kuvvetler artık taşınabilir kriptografik ekipmana sahiptir. Mors kodu hala eski Sovyetler Birliği ülkelerinin askeri kuvvetleri tarafından kullanılmaktadır.

Uzmanlar, karakter dizileri (örneğin, elektronik posta) ve faks için radyo frekanslarını tarar.

Sinyalleme kanalı durdurma

Belirli bir dijital iletişim bağlantısı, özellikle gelişmiş ülkelerde binlerce veya milyonlarca sesli iletişim taşıyabilir. Bu tür eylemlerin yasallığına değinmeden, hangi kanalın hangi konuşmayı içerdiğini belirleme sorunu, ilk müdahale edilen şey olduğunda çok daha basit hale gelir. sinyal kanalı telefon görüşmelerini ayarlamak için bilgi taşıyan. Sivil ve birçok askeri kullanımda bu kanal, Sinyalizasyon Sistemi 7 protokoller.

Telefon görüşmelerinin geçmişe dönük analizi, Çağrı detay kaydı (CDR) çağrıları faturalandırmak için kullanılır.

Dost iletişimleri izleme

Daha bir parçası iletişim güvenliği Gerçek istihbarat toplamadan ziyade, SIGINT birimleri, düşmana istihbarat sağlamaktan kaçınmak için kişinin kendi iletişimlerini veya diğer elektronik emisyonları izleme sorumluluğuna sahip olabilir. Örneğin, bir güvenlik monitörü, şifrelenmemiş bir radyo ağı üzerinden veya sadece verilen bilgi türü için yetkilendirilmemiş bir kişinin uygunsuz bilgi ilettiğini duyabilir. İhlale hemen dikkat çekmek daha da büyük bir güvenlik riski oluşturmazsa, monitör BEADWINDOW kodlarından birini çağıracaktır.[22] Avustralya, Kanada, Yeni Zelanda, Birleşik Krallık, Amerika Birleşik Devletleri ve prosedürlerine göre çalışan diğer ülkeler tarafından kullanılmaktadır. Standart BEADWINDOW kodları (ör. "BEADWINDOW 2") şunları içerir:

- Durum: (örneğin, güvenli olmayan veya uygunsuz bir şekilde "Dost veya düşman konumu, hareketi veya amaçlanan hareketi, konumu, rotası, hızı, yüksekliği veya hedefi veya herhangi bir hava, deniz veya yer unsurunu, birimini veya kuvveti" ifşa etmek.

- Yetenekler: "Dost veya düşman yetenekleri veya sınırlamaları. Özel teçhizata, silah sistemlerine, sensörlere, birimlere veya personele kompozisyonları veya önemli kayıpları zorlayın. Kalan yakıt veya mühimmat yüzdesi."

- Operasyonlar: "Dostça veya düşman operasyonu - niyetler ilerleme veya sonuçlar. Operasyonel veya lojistik niyetler; uçuş programları; misyon durum raporları; dost veya düşman operasyonlarının sonuçları; saldırı hedefleri."

- Elektronik savaş (EW): "Dost veya düşman elektronik savaş (EW) veya yayılma kontrolü (EMCON) niyetleri, ilerlemeleri veya sonuçları. Elektronik karşı önlemleri (ECM) kullanma niyeti; dost veya düşman ECM'nin sonuçları; ECM hedefleri; dost veya düşman elektronik karşı önlemlerin sonuçları (ECCM); elektronik destek önlemlerinin sonuçları / taktik SIGINT (ESM); mevcut veya amaçlanan EMCON politikası; EMCON politikasından etkilenen ekipman. "

- Dost veya düşman kilit personel: "Dost veya düşman subayların, ziyaretçilerin, komutanların hareketi veya kimliği; ekipman sınırlamalarını gösteren kilit bakım personelinin hareketi."

- İletişim güvenliği (COMSEC): "Dost veya düşman COMSEC ihlalleri. Kodların veya kod kelimelerin sade bir dille bağlantısı; değişen frekanslarda uzlaşma veya hat numarası / devre belirleyicileri ile bağlantı; değişen çağrı işaretlerinin önceki çağrı işaretleri veya birimlerle bağlantısı; şifreli / sınıflandırılmış çağrı işaretlerinden ödün verilmesi; yanlış kimlik doğrulama prosedürü. "

- Yanlış devre: "Uygun olmayan iletim. Daha fazla güvenlik koruması gerektirdiği veya devrenin sağlandığı amaca uygun olmadığı için söz konusu devre üzerinden iletilmemesi gereken talep edilen, iletilen veya iletilmek üzere olan bilgiler."

- Durum için uygun olan diğer kodlar komutan tarafından tanımlanabilir.

Örneğin, İkinci Dünya Savaşı'nda Japon Donanması, zayıf uygulama yoluyla, kilit bir kişinin düşük güvenlikli bir şifreleme sistemi üzerindeki hareketini tespit etti. Bu mümkün oldu İntikam Operasyonu, Birleşik Filo komutanı Amiral'in durdurulması ve ölümü Isoroku Yamamoto.

Elektronik sinyal zekası

Elektronik sinyal zekası (ELINT), istihbarat toplama elektronik sensörler kullanarak. Birincil odak noktası iletişim dışı sinyaller zeka. Genelkurmay Başkanları bunu "nükleer patlamalar veya radyoaktif kaynaklar dışındaki kaynaklardan yayılan yabancı iletişim dışı elektromanyetik radyasyonlardan türetilen teknik ve coğrafi konum istihbaratı" olarak tanımlıyor.[15]

Sinyal tanımlama, belirli bir sinyalin toplanan parametrelerini analiz ederek ve onu bilinen kriterlerle eşleştirerek veya olası bir yeni verici olarak kaydederek gerçekleştirilir. ELINT verileri genellikle yüksek düzeyde sınıflandırılır ve bu şekilde korunur.

Toplanan veriler tipik olarak rakibin savunma ağının elektroniğine, özellikle de aşağıdaki gibi elektronik parçalara ilişkindir. radarlar, karadan havaya füze sistemler, uçaklar, vb. ELINT, gemileri ve uçakları radarları ve diğer elektromanyetik radyasyonlarıyla tespit etmek için kullanılabilir; komutanlar radar kullanmamak arasında seçim yapmak zorundadır (EMCON ), aralıklı olarak kullanmak veya kullanmak ve savunmadan kaçınmayı beklemek. ELINT, rakibin bölgesine yakın yer istasyonlarından, kıyıları açıklarındaki gemilerden, hava sahasının yakınındaki veya hava sahasındaki uçaklardan veya uydudan toplanabilir.

COMINT ile tamamlayıcı ilişki

Diğer bilgi kaynaklarını ve ELINT'i birleştirmek, insan kodlu mesajlar içeren elektronik emisyonlar üzerinde trafik analizinin yapılmasına izin verir. Analiz yöntemi, elektronik iletimde bulunan herhangi bir insan tarafından kodlanmış mesajın ELINT sırasında analiz edilmemesi açısından SIGINT'ten farklıdır. İlgi çekici olan, elektronik iletimin türü ve konumudur. Örneğin, Atlantik Savaşı içinde Dünya Savaşı II, Ultra COMINT her zaman mevcut değildi çünkü Bletchley Parkı her zaman okuyamadı U-bot Enigma trafik. Fakat yüksek frekanslı yön bulma ("huff-duff"), iki veya daha fazla huff-duff sistemi tarafından konumlandırılan yönden nirengi yoluyla radyo yayınlarının ve konumlarının analizi ile U-botları hala tespit edebiliyordu. Amirallik konvoyları yüksek yoğunluklu denizaltılardan uzaklaştıran rotaları planlamak için bu bilgileri kullanabildi.

Diğer ELINT disiplinleri, düşman silah kontrol sinyallerini durdurmayı ve analiz etmeyi veya kimlik, arkadaş veya düşman Düşman gemilerini dost gemilerden ayırmak için kullanılan uçaklardaki transponderlerden gelen tepkiler.

Hava savaşındaki rolü

ELINT'in çok yaygın bir alanı, radarları yakalamak ve konumlarını ve çalışma prosedürlerini öğrenmektir. Saldıran kuvvetler, belirli radarların kapsamını engelleyebilir veya özelliklerini bilerek, elektronik harp birimler radarları bozabilir veya aldatıcı sinyaller gönderebilir. Bir radarı elektronik olarak karıştırmak "yumuşak öldürme" olarak adlandırılır, ancak askeri birimler de "sert bir şekilde öldürmek" için radarlara özel füzeler gönderecek veya onları bombalayacaktır. Bazı modern havadan havaya füzelerde, özellikle büyük hava radarlarına karşı kullanılmak üzere radar güdümlü yönlendirme sistemleri de vardır.

Her bir karadan havaya füzenin nerede olduğunu bilmek ve uçaksavar topçu sistemi ve türü, en ağır savunulan alanlardan kaçınmak ve uçağa kara ateşinden ve avcı devriyelerinden kaçınmak için en iyi şansı verecek bir uçuş profili üzerinde uçmak için hava saldırılarının planlanabileceği anlamına gelir. Aynı zamanda sıkışma veya sahtekarlık düşmanın savunma ağının (bkz. elektronik harp ). İyi elektronik istihbarat, gizli operasyonlar için çok önemli olabilir; gizli uçak tamamen tespit edilemez değildir ve hangi alanlardan kaçınılması gerektiğini bilmek zorundadır. Benzer şekilde, geleneksel uçakların nerede sabit veya yarı hareketli olduğunu bilmeleri gerekir. hava savunması sistemler, onları kapatabilecekleri veya etraflarında uçabilecekleri şekildedir.

ELINT ve ESM

Elektronik destek önlemleri (ESM) veya elektronik gözetim önlemleri ELINT teknikleridir. elektronik gözetim sistemleri, ancak bu terim özel taktik savaş bağlamında kullanılır. ESM, aşağıdakiler için gerekli bilgileri verir: elektronik saldırı (EA) bir hedefe sıkışma veya yönlü kerteriz (pusula açısı) gibi sinyaller kesişir gibi sinir bozucu II.Dünya Savaşı sırasında çok önemli radyo yön bulma (RDF) sistemleri Atlantik Savaşı. İkinci Dünya Savaşından sonra, başlangıçta yalnızca iletişimde uygulanan RDF, ELINT'i radar bant genişliklerinden ve daha düşük frekanslı iletişim sistemlerinden almak için sistemlere genişletildi ve ABD gemisi gibi bir NATO ESM sistemleri ailesi doğurdu. BİR / WLR-1[23]—BİR / WLR-6 sistemler ve karşılaştırılabilir hava birimleri. EA ayrıca elektronik karşı önlemler (ECM). ESM, aşağıdakiler için gerekli bilgileri sağlar: elektronik karşı-karşı önlemler (ECCM)Örneğin, bir sahtekarlık veya sinyal bozma modunu anlamak gibi, birinin radar özelliklerini onlardan kaçınmak için değiştirebilmesi.

Yemek için ELINT

Yemek yapma[24] radyo işaretçileri gibi düşman seyrüsefer yardımcılarının özelliklerini öğrenmek ve bunları yanlış bilgilerle yeniden iletmek için birleşik istihbarat ve elektronik savaştır.

Yabancı enstrümantasyon istihbarat sinyalleri

FISINT (Yabancı enstrümantasyon istihbarat sinyalleri ), esas olarak insan dışı iletişimi izleyen SIGINT'in bir alt kategorisidir. Yabancı enstrümantasyon sinyalleri şunları içerir (ancak bunlarla sınırlı değildir) telemetri (TELINT), izleme sistemleri ve video veri bağlantıları. TELINT önemli bir parçasıdır ulusal teknik doğrulama araçları silah kontrolü için.

ELINT karşı

Hala araştırma düzeyinde, yalnızca şu şekilde tanımlanabilen teknikler vardır: karşı ELINT hangi bir parçası olurdu SEAD kampanya. Counter-ELINT'i karşılaştırmak ve karşılaştırmak bilgilendirici olabilir. ECCM.

SIGINT, MASINT'e karşı

Sinyal zekası ile ölçüm ve imza zekası (MASINT) yakından ve bazen kafa karıştırıcı bir şekilde ilişkilidir.[25]Haberleşme ve elektronik istihbaratın sinyal istihbarat disiplinleri, COMINT'in sesli iletişimde konuşmayı algılaması veya ELINT'in frekans, darbe tekrarlama oranı ve diğer özellikler bir radar.

MASINT ayrıca toplanan sinyallerle de çalışır, ancak daha çok bir analiz disiplinidir. Bununla birlikte, tipik olarak kızılötesi veya manyetik alanlar gibi elektromanyetik spektrumun farklı bölgelerinde veya alanlarında çalışan benzersiz MASINT sensörleri vardır. NSA ve diğer kurumların MASINT grupları varken, Merkez MASINT Ofisi Savunma İstihbarat Teşkilatı (DIA).

COMINT ve ELINT'in sinyalin kasıtlı olarak iletilen kısmına odaklandığı durumlarda MASINT, istemeden aktarılan bilgilere odaklanır. Örneğin, belirli bir radar anteninde sidelobes ana antenin hedeflendiği yönden farklı bir yönden yayılır. RADINT (radar zekası) disiplini, bir radarı hem ELINT tarafından yakalanan birincil sinyaliyle, hem de ana ELINT sensörü tarafından yakalanan yan çubuklarıyla veya daha büyük olasılıkla radyo anteninin kenarlarına hedef alan bir sensörle tanımayı öğrenmeyi içerir. .

COMINT ile ilişkili MASINT, insan ses iletişiminden beklenen yaygın arka plan seslerinin algılanmasını içerebilir. For example, if a given radio signal comes from a radio used in a tank, if the interceptor does not hear engine noise or higher voice frequency than the voice modülasyon usually uses, even though the voice conversation is meaningful, MASINT might suggest it is a deception, not coming from a real tank.

Görmek HF / DF for a discussion of SIGINT-captured information with a MASINT flavor, such as determining the frequency to which a alıcı is tuned, from detecting the frequency of the frekans osilatörünü yendi of süperheterodin alıcı.

Yasallık

Since the invention of the radio, the international consensus has been that the radio-waves are no one's property, and thus the interception itself is not illegal.[26] There can however be national laws on who is allowed to collect, store and process radio traffic, and for what purposes.Monitoring traffic in cables (i.e. telephone and Internet) is far more controversial, since it most of the time requires physical access to the cable and thereby violating ownership and expected privacy.

Ayrıca bakınız

- Merkezi İstihbarat Teşkilatı Bilim ve Teknoloji Müdürlüğü

- COINTELPRO

- EKELON

- 1978 tarihli Yabancı İstihbarat Gözetim Yasası 2008 Değişiklik Yasası

- Jeo-uzamsal zeka

- İnsan zekası (casusluk)

- Görüntü zekası

- İstihbarat Şubesi (Kanada Kuvvetleri)

- İstihbarat toplama disiplinlerinin listesi

- Açık kaynaklı zeka

- Radyo Keşif Takımı

- RAF Intelligence

- İttifaklar, uluslar ve endüstrilere göre istihbarat sinyalleri

- Uluslara göre istihbarat operasyonel platformları sinyaller for current collection systems

- TEMPEST

- ABD, Soğuk Savaş'ta istihbarata işaret ediyor

- Venona

- Zircon satellite

Referanslar

- ^ Karşılaştırmak: Lee, Bartholomew. "Radio Spies – Episodes in the Ether Wars" (PDF). Alındı 8 Ekim 2007.

As early as 1900 in the Boer War, the Royal Navy in South Africa appears to have used wireless sets inherited from the Royal Engineers to signal from the neutral port of Lourenco Marques 'information relative to the enemy' albeit in violation of international law. [...] This first use of radio for intelligence purposes depended, of course, on the inability of others to intercept the signals, but in 1900, only the British in that part of the world had any wireless capability.

- ^ Report from HMS Diana on Russian Signals intercepted at Suez, 28 January 1904, Naval library, Ministry of Defence, London.

- ^ Douglas L. Wheeler. "A Guide to the History of Intelligence 1800–1918" (PDF). Journal of U.S. Intelligence Studies.

- ^ Winkler, Jonathan Reed (July 2009). "Information Warfare in World War I". Askeri Tarih Dergisi. 73: 845–867. doi:10.1353/jmh.0.0324.CS1 bakimi: ref = harv (bağlantı)

- ^ a b c d e Beesly, Patrick (1982). Oda 40: İngiliz Deniz İstihbaratı, 1914–1918. Long Acre, Londra: Hamish Hamilton Ltd. ISBN 0-241-10864-0.

- ^ Livesey, Anthony, Historical Atlas of World War One, Holt; New York, 1994 p. 64

- ^ "Code Breaking and Wireless Intercepts".

- ^ a b Johnson, John (1997). The Evolution of British Sigint: 1653–1939. HMSO. s. 44. DE OLDUĞU GİBİ B002ALSXTC.

- ^ Smith, Michael (2001). "GC&CS and the First Cold War". Smith, Michael'da; Erskine, Ralph (editörler). Bu Günün Eylemi: Bletchley Park, Enigma Kodunun Kırılmasından Modern Bilgisayarın Doğuşuna Kadar. Bantam Press. sayfa 16–17. ISBN 978-0-593-04910-5.

- ^ Gannon, Paul (2011). Oda 40: I.Dünya Savaşı'nın Eşitliklerini Bozanlar. Ian Allan Publishing. ISBN 978-0-7110-3408-2.

- ^ David Alvarez, GC&CS and American Diplomatic Cryptanalysis

- ^ Gross, Kuno, Michael Rolke and András Zboray, SALAM Operasyonu – László Almásy’s most daring Mission in the Desert War, Belleville, München, 2013

- ^ Winterbotham, F.W. (1974), Ultra Sır, New York: Harper & Row, pp. 154, 191, ISBN 0-06-014678-8

- ^ Hinsley, Sir Harry (1996) [1993], İkinci Dünya Savaşında ULTRA'nın Etkisi (PDF), alındı 23 Temmuz 2012

- ^ a b c d ABD Savunma Bakanlığı (12 July 2007). "Ortak Yayın 1-02 Savunma Bakanlığı Askeri Terimler Sözlüğü ve İlgili Terimler" (PDF). Arşivlenen orijinal (PDF) 8 Kasım 2009'da. Alındı 1 Ekim 2007.

- ^ "Precision SIGINT Targeting System (PSTS)". Intelligence Research Program. Amerikan Bilim Adamları Federasyonu.

- ^ U.S. National Security Agency: Cryptologic Hall of Honor: Chief Harry Kidder, USN

- ^ Whitlock, Duane (Autumn 1995). "Japon Donanmasına Karşı Sessiz Savaş". Deniz Harp Koleji İnceleme. 48 (4): 43–52. Alındı 30 Eylül 2007.

- ^ 743d Military Intelligence (MI) Battalion (August 1999). "Warfighter Guide to Intelligence 2000". Joint Spectrum Center, (US) Defense Information Services Agency. Arşivlenen orijinal 14 Ağustos 2007. Alındı 26 Ekim 2007.

- ^ Kessler, Otto. "SIGINT Change Detection Approach" (PDF). Dynamic Database: Efficiently convert massive quantities of sensor data into actionable information for tactical commanders. Savunma İleri Araştırma Projeleri Ajansı. Arşivlenen orijinal (PDF) 27 Şubat 2008.

- ^ Terry, I. (2003). "US Naval Research Laboratory – Networked Specific Emitter Identification in Fleet Battle Experiment Juliet". NRL Review. Arşivlenen orijinal 26 Kasım 2007'de. Alındı 26 Ekim 2007.

- ^ Combined Communications-Electronics Board (CCEB) (January 1987). "ACP 124(D) Communications Instructions: Radio Telegraph Procedure" (PDF). ACP 224(D). Arşivlenen orijinal (PDF) 1 Eylül 2007'de. Alındı 2 Ekim 2007.

- ^ "AN/WLR-1". 1 Ocak 1999. Alındı 27 Eylül 2015.

- ^ Amerikan ordusu (17 July 1990). "Chapter 4: Meaconing, Intrusion, Jamming, and Interference Reporting". Field Manual 23–33, Communications Techniques: Electronic Counter-Countermeasures. FM 23–33. Alındı 1 Ekim 2007.

- ^ Kurumlararası OPSEC Destek Personeli (IOSS) (Mayıs 1996). "Operasyon Güvenliği İstihbarat Tehdit El Kitabı: Bölüm 2, İstihbarat Toplama Faaliyetleri ve Disiplinleri". IOSS Bölüm 2. Alındı 3 Ekim 2007.

- ^ Görmek: Uluslararası Telekomünikasyon Birliği, Radio Regulations Board of the ITU

daha fazla okuma

- Bamford, James, Body of Secrets: How America's NSA and Britain's GCHQ eavesdrop on the world (Century, London, 2001) ISBN 978-0-7126-7598-7

- Bolton, Matt (December 2011). "The Tallinn Cables: A Glimpse into Tallinn's Secret History of Espionage" (PDF). Lonely Planet Dergisi. ISSN 1758-6526. Arşivlenen orijinal (PDF) 13 Kasım 2013 tarihinde. Alındı 25 Haziran 2013.

- Biyd, J. A.; Harris, D. B.; King, D. D.; Welch Jr, H. W., eds. (1979) [1961]. Electronic Countermeasures. Los Altos, CA: Peninsula. ISBN 0-932146-00-7.

- Gannon, Paul (2007) [2006]. Colossus: Bletchley Park'ın En Büyük Sırrı. Londra: Atlantic Books. ISBN 978 1 84354 331 2.

- Jõgiaas, Aadu. "Disturbing soviet transmissions in August 1991". Museum of Occupations. Arşivlenen orijinal 14 Kasım 2011'de. Alındı 25 Haziran 2013.

- Batı, Nigel, The SIGINT Secrets: The Signals Intelligence War, 1900 to Today (William Morrow, New York, 1988)

Dış bağlantılar

- Part I of IV Articles On Evolution of Army Signal Corps COMINT and SIGINT into NSA

- NSA's overview of SIGINT

- USAF Pamphlet on sources of intelligence

- German WWII SIGINT/COMINT

- Intelligence Programs and Systems

- ABD İstihbarat Topluluğu by Jeffrey T. Richelson

- Soğuk Savaş Sırasında ve Ötesinde İşaret İstihbaratının Sırları by Matthew Aid et al.

- Maritime SIGINT Architecture Technical Standards Handbook